Ghost Murmur : OSINT et quantique ensemble

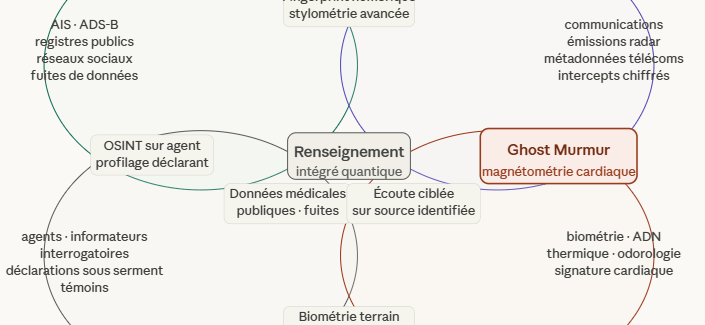

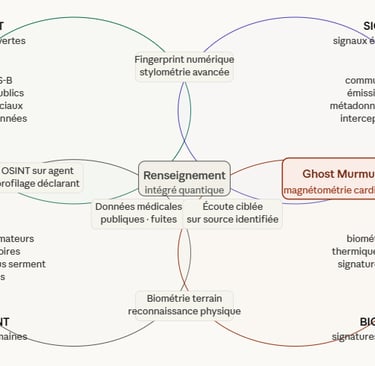

Pendant une décennie, le paradigme dominant du renseignement reposait sur le big data : accumuler toujours plus de données pour produire de la connaissance. Puis l’essor de l’intelligence artificielle a déplacé l’enjeu vers la capacité à traiter, corréler et interpréter ces masses informationnelles. L’article montre qu’un nouveau basculement est en cours : l’informatique quantique s’impose comme la prochaine rupture structurante de l’OSINT. À horizon 2030-2035, le quantique ne se limite pas à une amélioration incrémentale, mais redéfinit les règles du jeu en accélérant radicalement la recherche, la corrélation et la cryptanalyse. Il permettrait notamment de réduire drastiquement les délais entre événement et exploitation renseignementielle, tout en rendant vulnérables les systèmes de chiffrement actuels. Cette transformation est d’autant plus stratégique qu’elle repose sur une innovation largement civile et ouverte, favorisant une diffusion rapide à des acteurs variés, y compris non étatiques. L’OSINT devient ainsi un terrain d’asymétrie accrue, où la supériorité informationnelle dépendra moins de l’accès aux données que de la capacité à les exploiter à une échelle inédite. Enfin, l’article démontre que le quantique ouvre une double révolution : analytique (traitement massif des données existantes) mais aussi potentiellement sensorielle, en permettant la captation de nouveaux types de signaux. Dans cette perspective, le quantique apparaît comme le prolongement naturel du big data et de l’IA — mais surtout comme leur dépassement, annonçant une nouvelle ère de l’OSINT.

ARTICLES

Aurélien T

4/12/202612 min read

L'opération de sauvetage conduite en Iran méridionale en avril 2026, au cours de laquelle la CIA aurait déployé un système de magnétométrie quantique longue portée baptisé Ghost Murmur, constitue un événement épistémologiquement remarquable pour la communauté OSINT. Non parce qu'il serait reproductible tel quel — il ne l'est pas — mais parce qu'il formalise, dans un registre opérationnel classifié, une logique qui est précisément celle de l'OSINT : extraire un signal faible, unique et significatif d'un environnement bruité, le confirmer par recoupement, et en dériver une position exploitable. Cet article examine en quoi la méthodologie sous-jacente à Ghost Murmur est transposable, structurellement et conceptuellement, à l'investigation en sources ouvertes, quelles en sont les implications pour la doctrine OSINT, et quelles limites épistémiques imposent à cette transposition la nature classifiée des informations disponibles.

1. Ghost Murmur : ce qui est établi, ce qui est allégué, ce qui reste opaque

Avant toute analyse, la rigueur méthodologique exige de distinguer les trois niveaux de certitude disponibles sur Ghost Murmur.

Niveau 1 — Faits vérifiables. Le président Trump a déclaré publiquement, lors d'une conférence de presse du 7 avril 2026, que la CIA avait localisé un aviateur américain en territoire iranien depuis une distance de 40 miles (environ 65 kilomètres). Le directeur de la CIA John Ratcliffe a confirmé l'utilisation d'une technologie de détection qualifiée de "révolutionnaire". L'opération elle-même a été confirmée officiellement. Ces faits sont établis par des sources primaires publiques.

Niveau 2 — Faits rapportés par des sources anonymes. Selon le New York Post (7 avril 2026) et The Quantum Insider, la technologie déployée repose sur la magnétométrie quantique à centres NV (nitrogen-vacancy) dans le diamant synthétique, développée par la division Skunk Works de Lockheed Martin. Le nom de code Ghost Murmur est rapporté, non confirmé officiellement. La portée de 65 kilomètres et le déploiement sur des hélicoptères Black Hawk en vue d'une intégration future sur des F-35 appartiennent également à ce niveau.

Niveau 3 — Inférences analytiques légitimes. La technologie des centres NV est documentée dans des centaines de publications académiques civiles. Ses applications à la détection de champs biomagnétiques — dont les battements de cœur — sont établies dans des environnements contrôlés depuis les travaux pionniers de Romalis et al. (2010) et les développements ultérieurs de groupes de recherche à MIT, Delft, et Stuttgart. L'affirmation que les programmes classifiés ont dépassé d'au moins une génération l'état de l'art civil est une inférence analytique plausible et historiquement documentée par analogie — les programmes SIGINT et d'imagerie satellitaire ont systématiquement précédé leurs équivalents civils de dix à vingt ans.

Cette stratification est indispensable à tout article qui prétend au niveau universitaire. L'affaire Ghost Murmur est instructive précisément parce qu'elle oblige à travailler à la frontière entre le vérifiable et le probable — ce qui est, par définition, le terrain quotidien de l'analyste OSINT.

2. La logique commune : extraction d'un signal faible dans un environnement bruité

L'insight central de cet article est le suivant : Ghost Murmur et l'OSINT avancé partagent une structure méthodologique identique. Cette structure peut être formalisée en quatre étapes.

Étape 1 : Identification du signal cible. Dans Ghost Murmur, le signal est le champ électromagnétique produit par l'activité électrique du myocarde humain — une fluctuation de l'ordre de quelques dizaines de picoteslas, soit environ un milliard de fois plus faible que le champ magnétique terrestre. Dans l'OSINT, le signal peut être un identifiant de navire dans les données AIS, un numéro de série d'équipement photographié sur un réseau social, une adresse IP réapparaissant dans plusieurs fuites de données, ou un motif de comportement en ligne qui trahit une identité réelle derrière un pseudonyme.

Étape 2 : Modélisation du bruit environnemental. La percée opérationnelle de Ghost Murmur réside moins dans la sensibilité du capteur que dans la capacité à isoler le signal cardiaque du bruit ambiant — champ magnétique terrestre, activité ionosphérique, bruits électromagnétiques d'origine industrielle ou atmosphérique. Les conditions opérationnelles décrites — terrain désertique, faible densité de population, nuit — constituent précisément des conditions de bruit minimal que les équipes de Skunk Works ont su exploiter. L'analyste OSINT fait exactement le même travail lorsqu'il modélise le "bruit" de faux positifs dans une base de données — profils homonymes, coordonnées partagées, métadonnées corrompues — pour isoler le signal pertinent.

Étape 3 : Amplification par recoupement. Ni Ghost Murmur ni une investigation OSINT sérieuse ne reposent sur une source unique. Le capteur magnétométrique produit une localisation probabiliste ; le croisement avec les données thermiques, les transmissions de la balise de survie activée de manière parcimonieuse, et la connaissance du dernier point connu de l'aviateur transforme une probabilité en certitude opérationnelle. L'investigateur OSINT procède identiquement : une adresse e-mail trouvée dans une fuite devient une certitude d'identification lorsqu'elle est croisée avec un numéro de téléphone, une photo de profil dont les métadonnées EXIF trahissent une géolocalisation, et un historique de publications correspondant à une biographie cohérente.

Étape 4 : Conversion en position exploitable. "Dude 44 Bravo est à telle coordonnée" et "cette entité est cette personne physique à cette adresse" sont deux formulations de la même conclusion — une réduction de l'incertitude à un niveau suffisant pour déclencher une action. C'est la définition du renseignement actionnable, quelle que soit la discipline qui le produit.

Cette isomorphie structurelle n'est pas fortuite. Elle reflète une vérité épistémologique profonde : toutes les disciplines du renseignement, quelle que soit la nature des signaux qu'elles exploitent, résolvent le même problème — la réduction de l'incertitude à partir d'indices incomplets dans un environnement délibérément ou accidentellement bruité.

3. Ce que Ghost Murmur enseigne sur les limites actuelles de l'OSINT et comment les franchir

3.1 La limite du consentement numérique

L'OSINT classique repose sur une prémisse implicite : la cible a laissé des traces dans l'espace numérique public — volontairement (publications, enregistrements légaux, activité en ligne) ou involontairement (fuites de données, métadonnées résiduelles, corrélations inattendues). Cette prémisse définit une limite structurelle : un acteur qui adopte une discipline de sécurité numérique rigoureuse — communications chiffrées, identités compartimentées, absence totale de publication — devient partiellement imperméable aux méthodes OSINT conventionnelles.

Ghost Murmur illustre le contournement de cette limite par un vecteur radicalement différent. L'aviateur avait activé sa balise de survie de manière parcimonieuse précisément pour ne pas être localisé. Dans ce silence numérique presque total, la technologie quantique a capté la seule trace qu'un être humain vivant ne peut pas supprimer : le champ électromagnétique de son myocarde.

La transposition pour l'OSINT n'est pas dans la technologie — les capteurs biomagnétiques quantiques ne sont pas accessibles à un investigateur civil. Elle est dans la philosophie méthodologique : face à un acteur qui a verrouillé ses traces numériques, chercher les signaux qu'il ne peut pas supprimer. Ces signaux existent dans l'espace numérique : styles d'écriture (stylométrie), comportements temporels (horaires de publication révélant un fuseau horaire), micro-habitudes dans le choix des mots de passe (documentées dans des fuites successives), ou patterns de navigation révélés par des corrélations de cookies malgré l'usage de VPN. La leçon de Ghost Murmur est que le signal involontaire est toujours là — la question est de savoir à quelle couche de la réalité le chercher.

3.2 L'écart entre l'art de l'état et l'état de l'art publié

Si les informations disponibles sur Ghost Murmur sont exactes, les capacités déployées dépassent sensiblement les publications académiques les plus avancées sur les magnétomètres NV portables. Les meilleures performances publiées en conditions extérieures concernent des portées de quelques mètres à quelques dizaines de mètres — l'affirmation d'une portée de 65 kilomètres représente plusieurs ordres de grandeur au-delà.

Cet écart est structurellement documenté dans l'histoire des technologies de renseignement. Les capacités de reconnaissance satellitaire de la CIA dans les années 1960 dépassaient d'une décennie les satellites civils. Les programmes SIGINT de la NSA ont systématiquement précédé les techniques cryptanalytiques publiées. Le programme Echelon était opérationnel depuis les années 1960 quand sa révélation publique n'est intervenue qu'en 1988.

Pour l'analyste OSINT, cette réalité a une implication directe : les outils et méthodes disponibles dans le domaine public constituent un plancher, non un plafond, des capacités réelles de localisation et d'identification. Les approches que l'investigateur civil considère comme des limites infranchissables — corrélation de signaux biomagnétiques, croisement quantique de bases de données de plusieurs milliards d'entrées, déchiffrement d'archives chiffrées — sont vraisemblablement franchies dans les programmes classifiés. Cette réalité doit informer les modèles de menace que tout analyste OSINT construit pour ses clients ou ses sujets d'investigation.

3.3 Le dual-use comme moteur méthodologique

La technologie des centres NV a été développée pour la cardiologie non invasive et l'imagerie cérébrale — deux applications médicales civiles à haute valeur sociale. Sa militarisation par Skunk Works pour la localisation humaine à longue portée illustre ce que le document source nomme le "dual-use inversé" : une technologie émergente du civil, captée par les programmes de défense, et réapparaissant dans le débat public lors de sa première utilisation opérationnelle.

Ce moteur est exactement celui qui structure l'histoire de l'OSINT. Les techniques de recherche d'images inversée (Google Images, TinEye, puis PimEyes pour les visages) ont émergé du secteur commercial avant d'être intégrées dans les doctrines de renseignement officielles. Les outils de cartographie des données de vol (FlightRadar24, ADS-B Exchange) ont été développés par des communautés de passionnés avant de devenir des instruments standards de suivi des déplacements d'acteurs d'intérêt. Les données de localisation commerciales des applications mobiles — initialement collectées à des fins publicitaires — alimentent aujourd'hui des investigations journalistiques sur les déplacements de services de renseignement étrangers.

La leçon méthodologique est double. D'une part, l'investigateur OSINT doit surveiller systématiquement les technologies civiles émergentes pour identifier celles qui pourraient constituer de nouvelles sources de signaux — non pas parce qu'il aura accès à leurs versions militarisées, mais parce que les données civiles qu'elles produisent seront publiquement accessibles. D'autre part, la compréhension du dual-use l'aide à modéliser les capacités de ses adversaires et à anticiper les vecteurs d'exposition que ses sujets n'ont pas encore identifiés.

4. Ghost Murmur comme cas d'école : ce qu'une investigation OSINT aurait pu établir indépendamment

Un exercice pédagogique rigoureux consiste à se demander ce qu'un investigateur OSINT compétent, sans accès à aucune information classifiée, aurait été en mesure d'établir de manière indépendante sur Ghost Murmur.

Ce qui était établissable en sources ouvertes avant l'opération.

Les recherches sur la magnétométrie quantique à centres NV appliquée à la détection biomagnétique sont publiées dans des revues en accès libre depuis les années 2010. Une veille académique sur les termes "NV center magnetometry", "cardiomagnetometry", "diamond quantum sensor" aurait permis de cartographier les groupes de recherche actifs, leurs financements (dont une part provient de contrats DARPA et DoD identifiables via USASpending.gov), et la trajectoire de maturation de la technologie.

Les brevets déposés par Lockheed Martin dans le domaine des capteurs quantiques sont consultables sur Google Patents et l'USPTO. Une analyse des dépôts post-2018 dans les catégories "quantum sensing", "magnetometry", "biosignature detection" aurait permis d'identifier une activité significative de R&D dans ce domaine.

Les appels d'offres du DoD et de la CIA publiés via SAM.gov et les bases de contrats fédéraux comportent régulièrement des mentions de programmes de capteurs biomagnétiques portables, parfois désignés sous des termes génériques. Ces documents, bien que partiellement rédigés, permettent d'inférer des niveaux d'investissement et des horizons temporels de maturité.

Ce qui n'était pas établissable en sources ouvertes.

La portée opérationnelle réelle, l'architecture précise du système (combinaison capteur NV + IA de traitement du signal + plateforme aéroportée), et l'existence d'un programme opérationnel spécifique nommé Ghost Murmur ne pouvaient pas être établis sans accès à des sources classifiées ou à des informateurs internes. La déclaration de Trump a fourni cette confirmation de manière involontaire — ce qui est précisément le mécanisme de révélation le plus fréquent dans l'histoire des programmes classifiés.

Cet exercice illustre la frontière productive entre OSINT et HUMINT/SIGINT : l'OSINT peut établir l'existence d'une capacité, sa direction de développement, et son horizon de maturité — mais non son déploiement opérationnel spécifique. Ghost Murmur a franchi cette frontière non pas parce que la communauté OSINT avait échoué, mais parce que la déclaration publique d'un chef d'État a constitué une source ouverte d'un type particulier : la confirmation involontaire.

5. Implications pour la doctrine et la pratique OSINT

5.1 Intégrer le "signal involontaire" dans les méthodologies d'investigation

La contribution conceptuelle principale de Ghost Murmur à la pensée OSINT est la formalisation du "signal involontaire" comme catégorie méthodologique. L'OSINT traditionnel se concentre sur les traces laissées — publications, enregistrements, transactions. L'OSINT avancé doit également modéliser les signaux que la cible ne peut pas ne pas émettre.

Dans le domaine numérique, ces signaux involontaires incluent notamment les métadonnées résiduelles (EXIF photographiques, horodatages de fichiers, fingerprints de navigateur), les corrélations comportementales temporelles (horaires de connexion révélant une zone géographique malgré l'usage d'un VPN), les patterns stylistiques (fréquence des mots, longueur des phrases, choix lexicaux stables entre identités supposément distinctes), et les corrélations cross-plateformes entre identités compartimentées partageant un même vecteur de création (même adresse e-mail de récupération, même numéro de téléphone de vérification, même adresse IP à un moment de moindre vigilance).

5.2 Surveiller les technologies civiles émergentes comme sources de futurs signaux OSINT

Si la magnétométrie quantique à centres NV suit la trajectoire de maturation des technologies de renseignement précédentes, ses applications civiles deviendront publiquement accessibles dans les dix à quinze années suivant leur militarisation. Des capteurs biomagnétiques intégrés dans des appareils médicaux portables, des terminaux de contrôle d'accès, ou des équipements de sécurité physique pourraient constituer de nouvelles sources de données accessibles aux investigateurs.

La veille technologique — suivi des publications académiques, des dépôts de brevets, des appels d'offres institutionnels — est une pratique OSINT en elle-même, dont la finalité est d'anticiper les nouveaux vecteurs d'information avant que les acteurs concernés n'aient adapté leurs comportements de protection.

5.3 Modéliser l'écart entre capacités publiques et capacités opérationnelles réelles

L'affaire Ghost Murmur rappelle que les sujets d'investigation de haut niveau — États, services de renseignement, organisations criminelles sophistiquées — peuvent disposer de capacités de détection et d'identification significativement supérieures à celles documentées dans l'espace public. Cette réalité a des implications directes pour les professionnels qui conseillent des clients sur leurs modèles de menace : une posture de sécurité numérique calibrée uniquement sur les capacités OSINT publiquement documentées peut être insuffisante face à des adversaires de niveau étatique.

6. Réserve épistémique finale

Un article de niveau universitaire ne peut conclure sur Ghost Murmur sans réaffirmer ses limites probatoires. Les informations disponibles proviennent de sources anonymes relayées par des médias non spécialisés, d'allusions présidentielles susceptibles d'exagération stratégique, et d'inférences analytiques à partir de la littérature académique civile. La portée de 65 kilomètres pour un capteur biomagnétique portable — si elle est exacte — représente une rupture par rapport à l'état de l'art publié qui appelle une vérification indépendante que les sources actuelles ne permettent pas de fournir.

Ce que ces réserves n'invalident pas, en revanche, c'est la leçon méthodologique centrale : quelle que soit la portée réelle du système déployé, la logique qui le sous-tend — extraction d'un signal involontaire dans un environnement bruité, confirmation par recoupement, conversion en position exploitable — est identique à celle de l'OSINT avancé. Ghost Murmur est un miroir dans lequel l'analyste en sources ouvertes peut lire sa propre méthode sous une lumière radicalement différente.

Conclusion

L'opération de sauvetage en Iran méridionale d'avril 2026 est, dans l'histoire du renseignement, un cas d'école remarquable non pas parce qu'elle mobilise une technologie sans précédent — toutes les ruptures technologiques finissent par être absorbées — mais parce qu'elle illustre avec une clarté inhabituelle ce que signifie exécuter le cycle du renseignement avec une rigueur parfaite sous contrainte maximale.

Besoin précis, vecteur adapté, traitement intelligent, analyse calibrée, décision informée : ces cinq étapes ne sont pas spécifiques au renseignement militaire classifié. Elles définissent l'OSINT de qualité comme elles définissent toute forme de production de connaissance actionnable dans un environnement incertain.

La leçon finale n'est donc pas technologique. Elle est méthodologique, et elle est d'une applicabilité immédiate pour tout praticien en sources ouvertes : le signal existe toujours. La question est de savoir à quelle couche de la réalité le chercher, avec quel vecteur l'extraire, et avec quelle rigueur le convertir en évaluation utile pour celui qui doit décider.

Ghost Murmur a cherché un battement de cœur dans un désert iranien. L'OSINT cherche une trace numérique dans l'immensité des données ouvertes. La méthode est la même. La discipline aussi.